Hoy por hoy los sitios web son cada vez mas vulnerables a ataques informáticos o archivos con codificación fraudulenta; sin embargo los ataques muchas veces son provocados por nosotros mismos quienes no realizamos actualizaciones requeridas o mantenciones correspondientes para evitar posibles ingresos de códigos erróneos y dañinos a nuestro sitio web.

En la gran mayoría de las veces estos errores aparecen cuando el sitio ha sido hackeado. El hackeo puede ser una simple infección o puede ser un ataque muy sofisticado y peligroso. Además, suele introducir un virus al sitio web, el cual se puede transmitir a los usuarios del sistema cuando visiten tu sitio.

Google pone mucha atención a estos sitios y los marca como sitios sospechosos o poco seguros. Además de sitios hackeados, Google también marca los sitios de los que sospecha que tienen un malware o que intentan robar identidad.

Hace ya algunos años, Google Webmaster Tools (ahora Google Search Console) incorporó el informe y aviso de “problemas de seguridad”. Un reporte que, a su vez, es un chivato vía alerta de email para avisarnos de que tenemos un problema.

¿Cómo actuar ante una alerta de Google de este tipo? Lo primero es no perder la calma: si no sabes solucionarlo, ponte en manos de un profesional. Pero hazlo cuanto antes. ¿Por qué? Porque mientras tanto, si tu sitio ha sido comprometido se le mostrará así al usuario en los resultados de búsqueda:

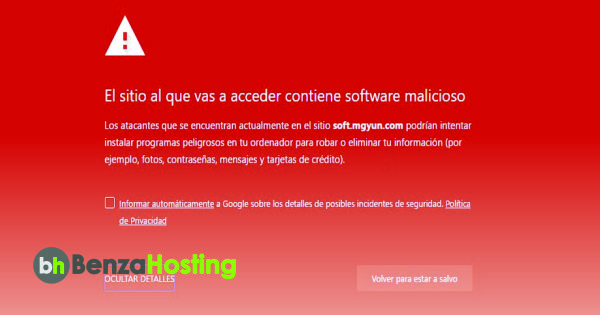

No tiene muy buena pinta, ¿verdad? No, no la tiene. Seguro que no quieres eso, sobre todo porque el aspecto que mostrará tu página si pese a todo el usuario accede a ella es este:

Como puedes imaginar, esto implica que probablemente pierdas todas o casi todas las ventas en tu tienda online mientras dure la alerta, así como perder posiciones en SEO, por no hablar de que Google detendrá automáticamente todas tus campañas de Adwords hasta nuevo aviso y podría, a medio plazo, incluso banearte la cuenta de Adwords si no le pones remedio.

¿Cómo solucionamos este warning? Aquí tienes una pequeña guía para solucionar este inconveniente.

Primer paso: identificar el problema

Existen varias causas por las que aparece esta alerta:

- Tienes un virus en tu página (en alguno de los archivos que la conforman)

- Te han hackeado el site

- Tu página contiene malware o descargas que podrían dañar el ordenador del usuario

- Tu sitio contiene spam

- Phishing (pesca de datos y contraseñas)

- Tu site (tu dominio) se está usando para enviar spam

En la mayoría de los casos, Google nos proporcionará un informe concreto de qué es lo que pasa y en qué URLs pasa, pero es posible que queramos tener una segunda opinión. Una buena manera de identificar cuál es el problema es utilizar un servicio de scanning y/o monitorización. Uno de los referentes que existen es Sucuri, que te proporcionará un informe parecido a este:

Segundo paso: solucionar el problema

Una vez tengas identificado el problema (en el caso del ejemplo anterior, que estamos infectados por spam), te recomendamos encarecidamente que acudas a un profesional que pueda limpiar el código de tu site. Hay problemas que pueden darse en tu web y que son fáciles de eliminar, pero otros requieren una serie de acciones más complejas como pueden ser:

- Revisar el código buscando cadenas de código maliciosas y limpiarlas

- Revisar la base de datos en busca de inyecciones de código maliciosas

- Encontrar cuál es el agujero de seguridad por donde se ha colado un hacker y parchearlo

- Revisar tu ordenador en busca de virus que hayan podido enviar los passwordsde entrada a tu web o a tu FTP a un tercero

Tercer paso: avisar a Google

Cuando todo esté solucionado, es momento de solicitar una revisión. Sobre todo es importante comprobar que el problema se ha resuelto, porque si no haremos perder el tiempo a Google y eso a Google no le gusta un pelo.

Podemos enviar una reconsideración usando la página de “problemas de seguridad” de Google Search Console, que encontraremos en esta URL:

https://www.google.com/webmasters/tools/security-issues?hl=es&siteUrl=benzahosting.cl

En la cual debes reemplazar «benzahoting.cl» por el nombre de tu dominio.

Dentro de esa misma página, encontraremos un botón rojo con el texto “Solicitar una revisión”. Es momento de hacer clic y cruzar los dedos para que Google pase rápido por nuestro site y nos quite el warning cuanto antes.

Si el problema persiste, es cuestión de repetir el proceso.

Ese es el proceso básico para quitar las alertas de seguridad de google. Espero te sirvan nuestros consejos y no olvides que frente a cualquier inconveniente relacionado con tu plan de Hosting en Benzahosting puedes recurrir a nuestro equipo de Soporte.